Instalacja Microsoft SQL baza Subiekt GT / NEXO wdrożenie na serwerze dyskowym QNAP - wdrożenie Microsoft SQL Server na QNAP (bez Windows!) - tak to możliwe Wdrożenie MSSQL na dysku NAS QNAP TS-251, oczywiście nie dotyczy to

- Home

- Blog

Jak przygotować firmę na KSeF – Krajowy System e-Faktur? Kompleksowe wsparcie IT i chmurowe rozwiązania serwerowe od Exabytes Czym jest KSeF i dlaczego jego wdrożenie jest tak ważne dla firm? Krajowy System e-Faktur (KSeF) to centralna platforma

Poniżej znajduje się poprawiona i rozszerzona wersja tekstu, oparta na oficjalnych informacjach ze strony Microsoft dotyczących cyklu życia produktów. Artykuł zachowuje charakter ostrzeżenia i ma na celu uświadomienie firmom skutków zbliżającego się końca wsparcia technicznego. Koniec wsparcia

Spokojnie i odpowiedzialnie zaplanuj transformację IT 14 października 2025 roku Microsoft oficjalnie zakończy wsparcie techniczne i aktualizacje zabezpieczeń dla systemu Windows 10. Dla wielu firm to nie tylko kwestia przestarzałego oprogramowania, ale realne wyzwanie – technologiczne, finansowe

💻 Jak przyspieszyć Windows 11 – profesjonalne porady od Exabytes Opublikowano: 4 lipca 2025 | Autor: Zespół Exabytes Czy Twój komputer z Windows 11 działa coraz wolniej? Nie musisz od razu wymieniać sprzętu! Wystarczy kilka ustawień systemowych,

W erze cyfrowej transformacji każda firma – niezależnie od wielkości – staje prędzej czy później przed strategiczną decyzją: czy zainwestować w modernizację lokalnej infrastruktury IT, czy przenieść zasoby do chmury. Obie opcje mają swoje zalety i wady,

Jak chronić dane w firmie w 2025 roku? Praktyczny przewodnik dla małych i średnich przedsiębiorstw Wstęp W 2025 roku cyberzagrożenia są bardziej realne niż kiedykolwiek wcześniej. Ataki ransomware, wycieki danych, kradzieże tożsamości – wszystko to może sparaliżować

Migracja usług do chmury Migracja usług z przestarzałego serwera Windows do chmury Exabytes to strategiczny krok w kierunku nowoczesności, bezpieczeństwa i skalowalności infrastruktury IT. W tym wpisie przedstawię krok po kroku, jak przeprowadzić taką migrację, korzystając z

W dobie dynamicznie rozwijającej się pracy zdalnej, firmy stoją przed wyzwaniem dostosowania swojej infrastruktury IT do nowych potrzeb swoich pracowników. Zdalny dostęp do zasobów firmowych jest kluczowy, aby umożliwić sprawną i bezpieczną pracę z dowolnego miejsca na

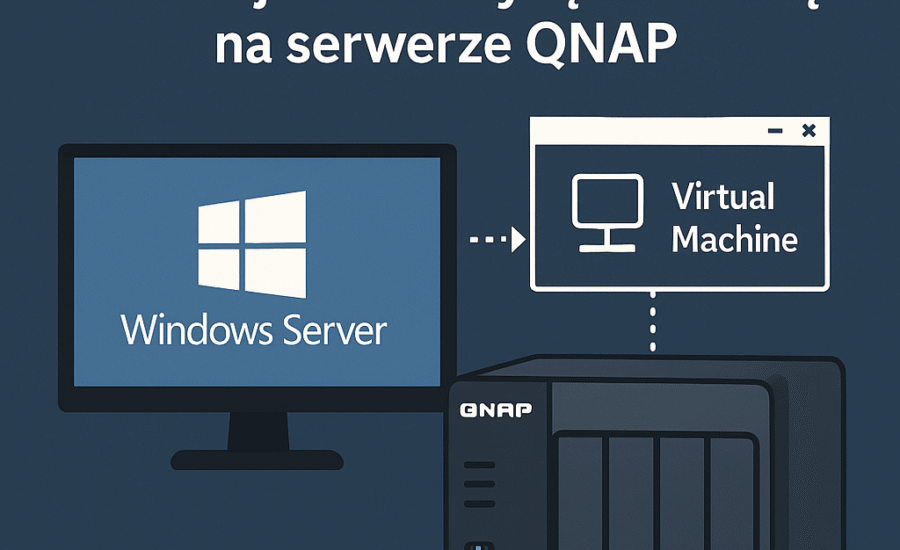

Wirtualizacja środowisk serwerowych staje się standardem – zwłaszcza w małych i średnich firmach, gdzie liczy się elastyczność, niezawodność i oszczędność zasobów. Dzięki aplikacji Virtualization Station w serwerach NAS QNAP możesz uruchomić pełnoprawny system Windows Server jako maszynę

Outsourcing informatyczny dla firm może być opłacalny z kilku powodów: Koszty: Redukcja kosztów pracy: Outsourcing pozwala firmom uniknąć kosztów zatrudniania pełnego zespołu specjalistów, włączając w to pensje, ubezpieczenia, korzyści socjalne, itp. Skalowalność: Firmy mogą dostosować koszty związane